WordPress在網(wǎng)絡上的統(tǒng)治地位是有代價的。作為最受歡迎的CMS,它也成為黑客最賺錢的目標。在2019年,Sucuri清理的94%被黑客入侵的網(wǎng)站都在WordPress上運行。其他CMS平臺甚至都沒有達到兩位數(shù)。

這個高數(shù)字并不意味著WordPress容易受到攻擊。實際上,WordPress安全團隊在修補漏洞方面做得很好。但是可以安裝以自定義WordPress的成千上萬的插件和主題為潛在的黑客打開了新的途徑,更不用說那些未更新(或者在某些情況下無法更新)的舊站點。?

因此,任何WordPress網(wǎng)站所有者都必須首先考慮安全威脅。由于黑客一直在尋找新的漏洞,因此不斷出現(xiàn)新的威脅。為了保護您的網(wǎng)站安全,我們將看一下2020年需要關注的主要WordPress安全威脅。

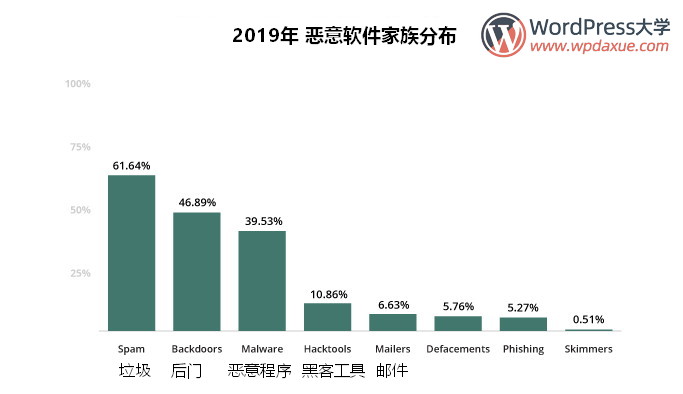

為了獲得更好的主意,我們將深入研究Sucuri的《2019年網(wǎng)站威脅研究報告》中的發(fā)現(xiàn)。我們的惡意軟件研究和補救團隊于2019年從客戶那里收集了這些數(shù)據(jù),以更全面地了解趨勢威脅。?

SEO垃圾郵件占上風

當涉及到網(wǎng)站攻擊時,SEO垃圾郵件仍然是黑客最受歡迎的方法。該技術涉及將關鍵字和內(nèi)容注入受損的網(wǎng)站,以利用其良好信譽。此外,SEO垃圾郵件注入可能會將訪問者重定向到欺詐頁面。?

在2019年期間,我們的團隊發(fā)現(xiàn),有62%的網(wǎng)站在清理過程中發(fā)生了SEO垃圾郵件感染,比我們在2018年發(fā)現(xiàn)的51.3%有所增加。最受歡迎的感染類型是將數(shù)據(jù)庫感染到帶有不需要內(nèi)容的網(wǎng)站。我們經(jīng)常發(fā)現(xiàn)不止一種感染,我們的SEO垃圾郵件案件平均有12種不同的感染。

尚未解決的SEO垃圾郵件黑客行為會嚴重損害網(wǎng)站的聲譽,并最終導致主要搜索引擎將其列入黑名單。因此,對于WordPress所有者而言,明智的做法是在2020年使SEO垃圾郵件攻擊成為首要考慮。畢竟,這是針對最受歡迎的CMS選擇的最流行的攻擊形式。

后門略有下降-但仍然是一個問題

更糟糕的是,由于后門的存在,導致2019年SEO垃圾郵件再感染的發(fā)生率達到了15%。所以網(wǎng)站后門是第二大威脅。

黑客安裝后門以確保他們可以重新獲得對受損環(huán)境的訪問權限。這是他們能夠回到未被發(fā)現(xiàn)的犯罪現(xiàn)場的方式。雖然我們在2019年清理的被黑網(wǎng)站中發(fā)現(xiàn)了47%,但實際上比2018年的68%有所下降。

通常在WordPress核心、插件或主題更新期間刪除后門。與其他類型的惡意軟件相比,查找和刪除數(shù)據(jù)庫后門也更加容易。但是,僅僅因為它們處于下降狀態(tài)并不意味著它們不是問題。

網(wǎng)站感染變得越來越普遍

去年,我們的網(wǎng)站安全專家團隊發(fā)現(xiàn),感染SEO垃圾郵件和通用惡意軟件的網(wǎng)站感染網(wǎng)站的次數(shù)最多。

但是對于WordPress用戶而言,2019年最值得注意的再感染之一是WP-VCD感染。在這些情況下,受影響部位的平均再感染率為40%。我們的小組清理了5,000多個受WP-VCD感染的網(wǎng)站,發(fā)現(xiàn)留下一個受感染的文件可能會導致再次感染。

許多此類病毒的初始感染都是WordPress主題或插件的盜版或破解版本,因此請確保僅使用官方WordPress信息庫中的合法插件,以避免這種安全問題。?

發(fā)現(xiàn)核心WordPress文件在感染時容易受到攻擊

在2019年,我們發(fā)現(xiàn)客戶的CMS應用中有56%在感染時已過時。從我們之前的分析以來,這個數(shù)字沒有改變。但是,WordPress用戶顯然非常擅長于更新其CMS,因為我們發(fā)現(xiàn)49%的WordPress安裝已過時。這遠遠低于其他流行的CMS應用程序。

為什么WordPress比競爭對手低很多?好吧,我們的研究發(fā)現(xiàn),與不包含自動更新功能的軟件相比,3.7版中引入的自動后臺更新為用戶提供了優(yōu)勢。?

而WordPress 5.5或?qū)聿寮椭黝}自動更新功能,將為WordPress帶來更好的安全優(yōu)勢。

update_option()導致了更多高嚴重性漏洞

我們在2019年看到的最常見的漏洞利用之一是針對WordPress?update_option()函數(shù)的攻擊的增加。合法地用于更新選項數(shù)據(jù)庫表中的任何條目。但是,如果權限配置不正確,則攻擊者可以獲得管理員訪問權限或注入數(shù)據(jù)。?

不幸的是,有幾個插件將允許管理員用戶編輯update_option()。雖然這本身不是問題,但缺乏安全檢查可使攻擊者更改這些值。這為攻擊者提供了在WordPress上編輯內(nèi)部選項的可能性。?

為避免這些問題,請始終更新插件、主題和其他第三方組件。最新的安全補丁對于保護您的WordPress環(huán)境免受漏洞至關重要。

自2018年以來,加密礦威脅顯著下降

對于WordPress網(wǎng)站所有者來說,一個積極的方面是,加密采礦正變得越來越少。2019年,共有9個新的加密礦工域被列入黑名單,低于2018年的100個。這很可能是由于加密貨幣價格下降所致。此外,市場上最受歡迎的基于瀏覽器的JavaScript礦工之一CoinHive于2019年初關閉。

但是,加密礦還沒有完全消失。我們?nèi)匀豢梢钥吹綄儆谳^舊感染的檢測程序-大多數(shù)與CoinHive有關。在2019年,我們的簽名在受感染的網(wǎng)站上檢測到大約50,000個注入的加密礦工。

2020年防止WordPress網(wǎng)站被黑客入侵

在保護您的WordPress網(wǎng)站時,就像古老的諺語所說:“一分預防勝過一磅治療。” 您將希望盡快采用可靠的安全計劃。由于大多數(shù)常見攻擊都是自動進行的,因此您不能假定您的網(wǎng)站不會成為目標。

密碼強度

使用強密碼。諸如LastPass、1Password或KeePass之類的密碼管理器將使此操作變得更加容易。這些工具將生成并存儲復雜的唯一密碼。它消除了為每個帳戶創(chuàng)建和記住密碼的猜測工作。?

另外,對所有用戶啟用雙因素身份驗證(2FA),限制允許的登錄嘗試次數(shù),并使用預登錄CAPTCHA保護您的站點免受合法帳戶的未經(jīng)授權的登錄。

您還應該定期審核主題和插件。檢查并確保您使用的所有主題插件都已更新,并刪除所有過期或不再使用的插件。

另一個好的做法是管理您的用戶帳戶。替換您的WordPress安裝的默認管理員帳戶。使用管理員帳戶的唯一用戶名,可以使攻擊者更加難以猜測自己進入網(wǎng)站的方式。

實行最小特權原則也將有所幫助。WordPress包括管理員、作者、編輯、貢獻者和訂閱者的內(nèi)置角色。按照預期的方式使用這些角色,以便僅在需要的時間范圍內(nèi)授予需要它的用戶訪問權限。

2020年WordPress安全性總結(jié)

盡管這些做法將有助于在2020年保護WordPress網(wǎng)站的安全,但并不能保證。對于更強大的安全解決方案,您將需要引入一些第三方安全工具。

Sucuri為所有預算的WordPress用戶提供網(wǎng)站安全解決方案。我們的免費WordPress安全插件可以處理基本的掃描和監(jiān)控,以幫助您改善安全狀況。我們還為大型網(wǎng)站和代理機構提供了Web應用程序防火墻和平臺計劃。

網(wǎng)站安全是您始終必須維護的東西,否則可能會遭受災難性的黑客攻擊。通過這些技巧,您的安全狀況將得到改善–但是總會有更多的學習空間。

以上內(nèi)容參考自: https://torquemag.io/2020/03/wordpress-security-threats-in-2020-and-how-to-prevent-them/ ,由 Sucuri 的營銷專家Justin Channell 撰寫,如果你想了解更多信息,可以查看 Sucuri的《2019年網(wǎng)站威脅研究報告》。

更多應對方法

- 如何提高WordPress站點安全?

- WordPress網(wǎng)站如何被黑客入侵

- 增強WordPress安全性的10個Nginx規(guī)則

- 15個有用的WordPress .htaccess 代碼片段

- 15個常用的WordPress wp-config.php 配置代碼

- WordPress文件讀寫權限建議

- WordPress安全管理及防火墻插件:All In One WP Security & Firewall

- 修改WordPress后臺登錄地址,提高安全性

- WordPress安全檢查及修復插件:iThemes Security

- WordPress站點被掛馬?如何預防、檢測和應對?

- 10個最佳的免費WordPress安全插件

您好!想請教一下,我新建的wordpress,但是每次在后臺上傳或下載插件都要登錄ftp才行. 但填寫了ip,賬號和密碼,顯示無法連接登錄. 但我自己用filezilla是可以連接登錄的(我的服務器是阿里云ecs). 請問該如何解決呢?