-

WordPress AMP 插件漏洞影響多達(dá) 100,000 多個(gè)網(wǎng)站

Accelerated Mobile Pages WordPress 插件安裝量超過(guò) 100,000 次,修復(fù)了一個(gè)中等嚴(yán)重程度的漏洞,該漏洞可能允許攻擊者注入惡意腳本以供網(wǎng)站訪問(wèn)者執(zhí)行。 Google Amp 通過(guò)簡(jiǎn)碼進(jìn)行跨站腳本編寫 跨站點(diǎn)腳本(XSS)是最常見的漏洞之一。在 WordPress 插件的上下文中,當(dāng)插件輸入數(shù)據(jù)的方式無(wú)法通過(guò)驗(yàn)證或清理用戶輸入的過(guò)程充分保護(hù)時(shí),就會(huì)發(fā)生 XSS …- 444

- 0

-

All in One SEO 高危漏洞,4.0.0 至 4.1.5.2 版本請(qǐng)立即更新

高度流行的 All in One SEO WordPress 插件中的兩個(gè)嚴(yán)重和高嚴(yán)重性安全漏洞使超過(guò) 300 萬(wàn)個(gè)網(wǎng)站暴露在接管攻擊中。 Automattic 安全研究員 Marc Montpas 發(fā)現(xiàn)和報(bào)告的安全漏洞是一個(gè)嚴(yán)重的身份驗(yàn)證權(quán)限提升錯(cuò)誤 (CVE-2021-25036) 和一個(gè)高嚴(yán)重性的身份驗(yàn)證 SQL 注入 (CVE-2021-25037)。 超過(guò) 800,000 個(gè)易受攻擊的 …- 1.4k

- 0

-

WooCommerce 推送強(qiáng)制更新修補(bǔ)3.3到 5.5版本的嚴(yán)重漏洞

WooCommerce已經(jīng)修補(bǔ)了2021年7月13日Automattic的HackerOne安全程序的安全研究員發(fā)現(xiàn)的未指明的嚴(yán)重漏洞。該漏洞影響WooCommerce插件的 3.3 到 5.5 版,以及WooCommerce Blocks功能插件的 2.5 到 5.5 版。 WooCommerce 工程負(fù)責(zé)人 Beau Lebens 說(shuō):“在得知這個(gè)問(wèn)題后,我們的團(tuán)隊(duì)立即進(jìn)行了徹底調(diào)查,審核了所…- 513

- 0

-

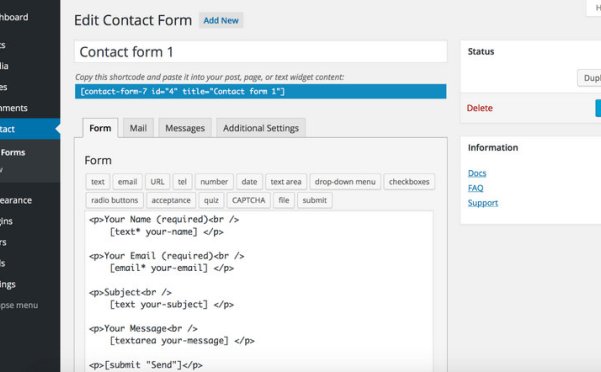

Contact Form 7版本5.3.2以下存在高危漏洞,請(qǐng)盡快更新

Contact Form 7 是一個(gè)安裝量超過(guò)500萬(wàn)的聯(lián)系表單插件,很多國(guó)外主題幾乎都采用這個(gè)插件來(lái)實(shí)現(xiàn)聯(lián)系表單。Contact Form 7 的5.3.2版修復(fù)了一個(gè)關(guān)鍵文件上傳漏洞,請(qǐng)盡快更新到最新版。 開發(fā)者M(jìn)iyoshi說(shuō):“在Contact Form 7 5.3.1和更早的版本中發(fā)現(xiàn)了一個(gè)不受限制的文件上傳漏洞。”?“利用此漏洞,表單提交者可以繞過(guò)Contact Form 7的文件名清…- 1.1k

- 0

-

Easy WP SMTP 1.4.3修復(fù)敏感數(shù)據(jù)泄露漏洞,請(qǐng)盡快更新

Easy WP SMTP修復(fù)了一個(gè)漏洞,該漏洞使攻擊者可以從插件的調(diào)試日志文件中捕獲密碼重置鏈接,并獲得對(duì)站點(diǎn)的未授權(quán)訪問(wèn)。超過(guò)500,000個(gè)WordPress站點(diǎn)使用該插件來(lái)配置和發(fā)送所有通過(guò)SMTP服務(wù)器發(fā)送的電子郵件。 WPScan將漏洞分類為“敏感數(shù)據(jù)泄露”: 該插件具有一個(gè)可選的調(diào)試日志文件,該文件以隨機(jī)名稱生成,位于插件文件夾中,并且包含所有發(fā)送的電子郵件。但是,此文件夾沒(méi)有任何索引…- 419

- 0

-

Ultimate Member插件低于2.1.12版本存在安全漏洞,請(qǐng)盡快更新

Ultimate Member是一個(gè)WordPress用戶中心插件,具有100,000多個(gè)活動(dòng)安裝,旨在簡(jiǎn)化個(gè)人資料和成員資格管理的任務(wù)。允許輕松注冊(cè)以及使用針對(duì)各種用戶角色的自定義特權(quán)構(gòu)建在線社區(qū)。 更多介紹請(qǐng)看:WordPress 使用 Ultimate Member 實(shí)現(xiàn)前臺(tái)用戶中心功能 強(qiáng)烈建議使用Ultimate Member插件的WordPress網(wǎng)站管理員將其更新至最新版本,以阻止試…- 343

- 0

-

WordPress 5.5.2 修復(fù)10個(gè)安全問(wèn)題,請(qǐng)盡快更新

WordPress 5.5.2 已經(jīng)發(fā)布,此版本除了修復(fù)10個(gè)安全漏洞之外,還修復(fù)了14個(gè)錯(cuò)誤,由于這是一個(gè)安全版本,因此建議您立即更新站點(diǎn)。自WordPress 3.7以來(lái)的所有版本也已更新。 WordPress 5.5.2是一個(gè)短周期的安全和維護(hù)版本。下一個(gè)主要版本將是5.6版。 您可以通過(guò)從WordPress.org下載來(lái)下載WordPress 5.5.2,或者訪問(wèn)儀表板→更新,然后單擊立即…- 649

- 0

-

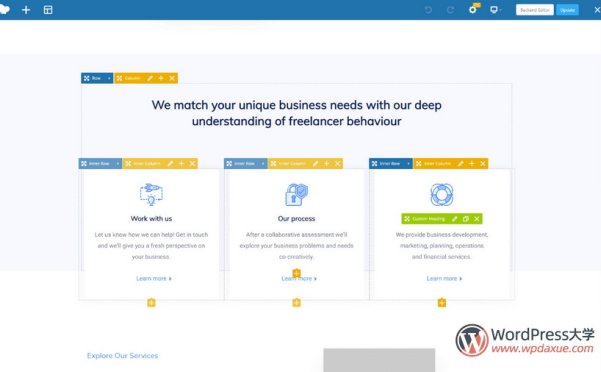

WPBakery 可視化編輯器低于6.4.1版本存在安全漏洞

WPBakery頁(yè)面構(gòu)建器是WordPress最受歡迎的頁(yè)面構(gòu)建器之一。這是一個(gè)非常易于使用的工具,它允許站點(diǎn)所有者使用拖放功能來(lái)創(chuàng)建自定義頁(yè)面。 查看更多介紹 WPBakery低于6.4.1版本存在安全漏洞 不幸的是,該插件的低于6.4.1版本設(shè)計(jì)存在缺陷,可能使具有貢獻(xiàn)者和作者級(jí)別角色的用戶能夠?qū)阂釰avaScript注入頁(yè)面和文章。該缺陷還使這些用戶可以編輯其他用戶的文章。該插件在save…- 501

- 0

-

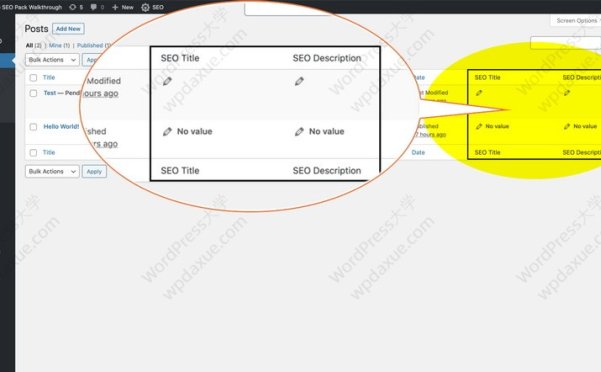

All In One SEO Pack 3.6.1及以下版本存在XSS漏洞,請(qǐng)及時(shí)更新

2020年7月10日,Wordfence的威脅情報(bào)團(tuán)隊(duì)在All In One SEO Pack插件中發(fā)現(xiàn)了這一個(gè)漏洞。此漏洞使具有貢獻(xiàn)者級(jí)別訪問(wèn)權(quán)限或更高權(quán)限的經(jīng)過(guò)身份驗(yàn)證的用戶能夠注入惡意腳本,如果受害者訪問(wèn)wp-admin面板的“所有文章”頁(yè)面,該惡意腳本將被執(zhí)行。 All In One SEO Pack 是一個(gè)WordPress SEO插件,安裝量超過(guò)200萬(wàn)。它提供了幾個(gè)SEO增強(qiáng)功能,可…- 370

- 0

-

Site Kit by Google 1.7.1及以下可授權(quán)攻擊者訪問(wèn)Search Console

4月21日,Wordfence的威脅情報(bào)小組在Site Kit by Google插件中發(fā)現(xiàn)了一個(gè)漏洞,這是一個(gè)安裝在300,000多個(gè)網(wǎng)站上的WordPress插件。此漏洞使任何經(jīng)過(guò)身份驗(yàn)證的用戶(無(wú)論能力如何)都可以成為運(yùn)行Google站點(diǎn)套件的任何網(wǎng)站的Google Search Console所有者。 Google Search Console 是谷歌官方的站長(zhǎng)管理平臺(tái),和百度站長(zhǎng)資源平臺(tái)…- 437

- 0

-

Page Builder by SiteOrigin 2.10.15及以下版本存在嚴(yán)重漏洞,請(qǐng)及時(shí)更新

Page Builder by SiteOrigin 是一個(gè)安裝量超過(guò)100W的WordPress頁(yè)面生成器插件,可幫助用戶使用基于小工具的頁(yè)面生成器輕松構(gòu)建響應(yīng)式頁(yè)面內(nèi)容。 近期,安全人員在Page Builder by SiteOrigin 2.10.15及以下版本中,發(fā)現(xiàn)了兩個(gè)嚴(yán)重漏洞:跨站請(qǐng)求偽造(CSRF)和 反射的跨站腳本(XSS)攻擊?,些漏洞可使黑客創(chuàng)建新的管理員帳戶,安裝后門程序…- 300

- 0

-

Elementor Pro 和 Ultimate Addons for Elementor 存在嚴(yán)重安全漏洞,請(qǐng)盡快更新版本

黑客正在利用Elementor Pro和Ultimate Addons for Elementor插件中的兩個(gè)安全漏洞,遠(yuǎn)程執(zhí)行任意代碼并完全破壞未修復(fù)的網(wǎng)站。 Elementor Pro 是一個(gè)可視化頁(yè)面生成器付費(fèi)插件,估計(jì)有超過(guò)100萬(wàn)個(gè)活躍安裝量,該插件可幫助用戶借助內(nèi)置主題生成器,可視表單小工具設(shè)計(jì)器和自定義CSS支持輕松地從頭開始創(chuàng)建WordPress網(wǎng)站。你可以在這篇文章查看更多介紹。…- 1.1k

- 0

-

LearnPress、LearnDash、LifterLMS舊版本存在多個(gè)安全漏洞

倡萌在《4個(gè)好用的WordPress在線銷售課程/學(xué)習(xí)管理系統(tǒng)LMS插件》中介紹過(guò)LearnPress、LearnDash、LifterLMS,它們都是用來(lái)搭建在線課程的優(yōu)秀插件。 近期,Check Point的安全研究人員分析了這三個(gè)WordPress LMS插件后,發(fā)現(xiàn)了四個(gè)漏洞,可用于竊取個(gè)人信息(名稱、電子郵件、用戶名、密碼),修改付款方式,更改等級(jí),偽造證書,提前進(jìn)行測(cè)試或成為老師。他們…- 444

- 0

-

Ninja Forms 低于3.4.24.2可注入惡意代碼并接管網(wǎng)站

Ninja Forms是一個(gè)WordPress表單生成器插件,允許WordPress用戶基于拖放編輯器,在短短幾分鐘內(nèi)創(chuàng)建復(fù)雜的表單。 目前該插件有超過(guò)100萬(wàn)的安裝量,Ninja Forms 3.4.24.2 版本以下存在一個(gè)嚴(yán)重性較高的安全漏洞——?跨站點(diǎn)請(qǐng)求偽造(CSRF),攻擊者可以使用該插件的未修補(bǔ)版本來(lái)注入惡意代碼并接管網(wǎng)站。 攻擊者可以通過(guò)誘使WordPress管理員單擊特制的鏈接來(lái)…- 214

- 0

-

Real-Time Find and Replace 插件存在嚴(yán)重的安全漏洞,請(qǐng)及時(shí)更新

Real-Time Find and Replace 是一個(gè)可以實(shí)時(shí)查找和替換網(wǎng)站數(shù)據(jù)的插件,不過(guò)倡萌還是推薦使用 Better Search Replace 來(lái)一次性查找和替換,不必一直啟用插件。 最近Real-Time Find and Replace低于3.9的版本爆了一個(gè)非常嚴(yán)重的跨站點(diǎn)請(qǐng)求偽造(CSRF)漏洞,攻擊者可以利用插件的功能,用惡意代碼替換目標(biāo)站點(diǎn)上的任何內(nèi)容,惡意重定向用戶到…- 269

- 0

-

Rank Math插件存在嚴(yán)重漏洞,讓普通用戶秒變管理員

WordPress SEO插件Rank Math中存在一個(gè)嚴(yán)重的特權(quán)升級(jí)漏洞,如果未修補(bǔ),攻擊者對(duì)安裝了這個(gè)插件的網(wǎng)站的任何用戶授予管理員特權(quán)。 Rank Math是一個(gè)WordPress插件,其開發(fā)人員稱其為“WordPress SEO的瑞士軍刀”,旨在幫助網(wǎng)站所有者通過(guò)搜索引擎優(yōu)化(SEO)吸引更多流量到其網(wǎng)站。 該插件隨附一個(gè)安裝向?qū)В赏ㄟ^(guò)逐步安裝過(guò)程對(duì)其進(jìn)行配置,并支持Google架構(gòu)標(biāo)…- 997

- 0

-

2020年WordPress安全威脅及其預(yù)防方法

WordPress在網(wǎng)絡(luò)上的統(tǒng)治地位是有代價(jià)的。作為最受歡迎的CMS,它也成為黑客最賺錢的目標(biāo)。在2019年,Sucuri清理的94%被黑客入侵的網(wǎng)站都在WordPress上運(yùn)行。其他CMS平臺(tái)甚至都沒(méi)有達(dá)到兩位數(shù)。 這個(gè)高數(shù)字并不意味著WordPress容易受到攻擊。實(shí)際上,WordPress安全團(tuán)隊(duì)在修補(bǔ)漏洞方面做得很好。但是可以安裝以自定義WordPress的成千上萬(wàn)的插件和主題為潛在的黑客…- 1.1k

- 0

-

WordPress插件漏洞匯總(2020年3月下半月)

最近WordPress安全形勢(shì)不容忽視,尤其是WP-VCD惡意代碼在WordPress盜版主題和插件中傳播迅速,感染非常嚴(yán)重! WordPress插件漏洞 3月下半月,不少插件爆出了安全漏洞,一起來(lái)看下。 1、WordPress File Upload 版本低于 4.13.0 的 WordPress File Upload 插件具有遠(yuǎn)程執(zhí)行代碼漏洞。 請(qǐng)及時(shí)更新到 4.13.0 及以上…- 1.6k

- 0

-

WordPress插件漏洞匯總(2020年3月上半月)

2020年還沒(méi)有公開的任何WordPress內(nèi)核漏洞,但是今年的WordPress插件漏洞一直非常嚴(yán)重,今天我們來(lái)整理一下3月份上半月所發(fā)現(xiàn)的最新WordPress插件漏洞信息,希望大家可以仔細(xì)看下,自己是否在使用包含漏洞的插件版本。 WordPress插件漏洞 到目前為止,本月已經(jīng)發(fā)現(xiàn)了幾個(gè)新的WordPress插件漏洞。確保按照以下建議的操作來(lái)更新插件或完全卸載它。 1. Pricing Ta…- 2.1k

- 0

-

Apache Tomcat 存在Ajp協(xié)議文件讀取/包含漏洞(稱為Ghostcat),請(qǐng)及時(shí)修復(fù)

Java 是目前 Web 開發(fā)中最主流的編程語(yǔ)言,而 Tomcat 是當(dāng)前最流行的 Java 中間件服務(wù)器之一,從初版發(fā)布到現(xiàn)在已經(jīng)有二十多年歷史,在世界范圍內(nèi)廣泛使用。 Ghostcat(幽靈貓) 是由我國(guó)長(zhǎng)亭科技安全研究員發(fā)現(xiàn)的存在于 Tomcat 中的安全漏洞,由于 Tomcat AJP 協(xié)議設(shè)計(jì)上存在缺陷,攻擊者通過(guò) Tomcat AJP Connector 可以讀取或包含 Tomcat …- 4.3k

- 0

-

WordPress主題插件相關(guān)漏洞匯總(2020年2月下半月)

2月下半月披露了新的WordPress插件和主題漏洞,在這篇文章中,我們介紹了最近的WordPress插件、主題和核心漏洞,以及如果您在網(wǎng)站上運(yùn)行易受攻擊的插件或主題之一該怎么辦。 WordPress漏洞匯總分為3個(gè)不同類別: WordPress核心WordPress插件WordPress主題 WordPress核心漏洞 2020年沒(méi)有任何已公開的WordPress核心漏洞。 WordPress插…- 887

- 0

-

WordPress主題插件相關(guān)漏洞匯總(2020年2月上半月)

2020年2月上半月披露了新的WordPress插件和主題漏洞。在這篇文章中,我們介紹了最近的WordPress插件、主題和核心漏洞,以及如果您在網(wǎng)站上運(yùn)行易受攻擊的插件或主題之一該怎么辦。 WordPress漏洞匯總分為3個(gè)不同類別: WordPress核心WordPress插件WordPress主題 WordPress核心漏洞 2020年沒(méi)有任何已公開的WordPress漏洞。 WordPre…- 793

- 0

-

Elementor和Beaver的Ultimate Addons存在安全漏洞

Elementor 和 Beaver 是在國(guó)外主題中非常流行的WordPress可視化編輯器插件,安裝量分別在300萬(wàn)和40萬(wàn)以上。而今天我們要說(shuō)的漏洞,并不涉及 Elementor 和 Beaver 本身,而是它們的擴(kuò)展插件: Ultimate Addons for Elementor Ultimate Addons for Beaver Builder 這兩個(gè)擴(kuò)展插件都是為可視化編輯器添加更多…- 660

- 0

-

WordPress主題插件相關(guān)漏洞匯總(2019年11月)

2019年11月馬上就過(guò)去了,今天我們來(lái)整理一下這個(gè)月主要發(fā)現(xiàn)的WordPress主題和插件漏洞信息。希望大家都看下自己是否使用了存在安全問(wèn)題的版本。 WordPress核心安全性更新 很高興告訴大家,在這個(gè)月內(nèi) WordPress 核心沒(méi)有發(fā)現(xiàn)新的安全漏洞。同時(shí)有一個(gè)好消息,那就是 WordPress 5.3 正式版在月中的時(shí)候已經(jīng)發(fā)布了! WordPress插件漏洞 11月份發(fā)現(xiàn)了一些插件漏洞…- 1.2k

- 0

?

個(gè)人中心

購(gòu)物車

優(yōu)惠劵

今日簽到

有新私信

私信列表

搜索

掃碼打開當(dāng)前頁(yè)

微信掃一掃,聯(lián)系我們

關(guān)注微信公眾號(hào) WPDAXUE

返回頂部

幸運(yùn)之星正在降臨...

點(diǎn)擊領(lǐng)取今天的簽到獎(jiǎng)勵(lì)!

恭喜!您今天獲得了{{mission.data.mission.credit}}積分

我的優(yōu)惠劵

-

¥優(yōu)惠劵使用時(shí)效:無(wú)法使用使用時(shí)效:

之前

使用時(shí)效:永久有效優(yōu)惠劵ID:×

沒(méi)有優(yōu)惠劵可用!

今日任務(wù)完成